Как защитить ПК от вирусов и вредоносного ПО

С каждым годом киберугрозы становятся все более изощренными. Вредоносные программы могут вызывать серьезные проблемы: от замедления работы устройства до утечек личных данных или финансовых потерь.

Для защиты от киберугроз применяйте надежные решения: используя промокод Promoland от Kaspersky можно получить доступ на защитное решение Kaspersky Premium с дополнительной 10% скидкой. Предложение доступно на официальном сайте компании и действует до 31 марта 2025 года. Скидка по промокоду суммируется с другими скидками на сайте.

Почему важно защищать компьютер от киберугроз

С развитием технологий растет число угроз, способных нанести вред компьютерам (данные взяты из https://www.kaspersky.ru/about/press-releases/chislo-goda-resheniya-laboratorii-kasperskogo-ezhednevno-obnaruzhivayut-467-tysyach-novyh-vredonosnyh-fajlov) . Заражение устройства вредоносными программами может привести к потере денег, утрате личной информации или даже к серьезным юридическим последствиям.

Основные виды вредоносного ПО

Вредоносное ПО — это программные продукты, созданные для нанесения вреда компьютерным системам, кражи данных или использования устройства без ведома пользователя. Существует несколько основных типов вредоносных программ:

Вирусы — это программы, которые встраиваются в файлы или утилиты и активируются при их запуске. Они способны модифицировать или удалять данные, а также переходить на другие устройства. Вирусы, как правило, требуют вмешательства пользователя для активации (например, загрузка зараженного файла или переход по ссылке).

Трояны (Trojans) — это вредоносные программы, осуществляющие несанкционированные пользователем действия: уничтожают, блокируют, модифицируют или копируют информацию, нарушают работу компьютеров или компьютерных сетей. Одно из ключевых отличий этого класса вредоносного ПО — неспособность к самовоспроизведению. Обычно они скрывают свои функции до тех пор, пока не окажутся на целевой системе. Трояны могут украсть данные, установить другие виды вредоносного ПО или предоставить удаленный доступ к ПК.

Шпионские программы (Spyware) — они служат для скрытого отслеживания действий пользователя. Шпионы могут записывать нажатия клавиш, перехватывать пароли и другую конфиденциальную информацию. Иногда шпионские программы также могут менять настройки браузера.

Руткиты (Rootkits) — позволяют злоумышленникам получить несанкционированный доступ к компьютеру или серверу, при этом скрывая свое присутствие. Руткиты могут быть установлены как на уровне операционной системы, так и в прошивке оборудования.

Вымогатели (Ransomware) — программы, которые блокируют доступ к файлам или целым системам и требуют уплаты выкупа за их восстановление. Один из самых известных типов вымогателей — программы, шифрующие файлы и требующие перевести деньги злоумышленникам для получения ключа дешифрования.

Черви (Worms) — они могут самостоятельно распространяться по сети без участия пользователя. Черви не требуют файлов, которые они заражают, они могут распространяться через уязвимости в операционных системах или приложениях. Черви часто используют ресурсы сети, создавая перегрузку или сбои.

Как зловреды попадают на компьютер?

Вредоносные программы могут попасть на компьютер различными способами. Наиболее распространенные пути:

Зараженные файлы или приложения — вредоносы часто распространяются через загрузку программ или файлов из ненадежных источников, например с серых сайтов или сомнительных форумов. Пользователи, скачивающие неофициальные версии приложений или сомнительные файлы, могут непреднамеренно запустить вредоносное ПО.

Ссылки и вложения в электронной почте — фишинг-атаки часто используют письма со ссылками на зараженные сайты или файлы с вредоносным ПО. Злоумышленники маскируют эти ссылки под сообщения от популярных сервисов, чтобы обманом заставить пользователя кликнуть на них.

Уязвимости ПО — иногда вредоносы используют слабые места в ОС или приложениях для проникновения в систему.

USB-устройства и внешние накопители — зараженные флешки или жесткие диски могут передавать зловреды.

Ненадежные сайты и рекламы — вредоносный код может быть встроен в код веб-страниц или рекламных баннеров. При посещении таких сайтов или клике на рекламные баннеры зловред может попасть на ПК пользователя.

Вредоносы также могут распространяться через сообщения в социальных сетях или мессенджерах. Пользователи могут получить от знакомых ссылку или файл, который, на первый взгляд, выглядит безопасным, но на самом деле содержит зараженный код.

Последствия заражения компьютера

Заражение компьютера может привести к различным неприятным последствиям в зависимости от типа и цели вредоносного ПО. Наиболее распространенные и серьезные из них:

Потеря данных — зловреды могут уничтожить или повредить файлы, что приведет к утрате важной информации. В случае с программами-вымогателями данные могут быть зашифрованы, а от пользователя потребуют заплатить выкуп за восстановление файлов.

Утрата конфиденциальности, потеря денег — шпионские программы или трояны могут собирать информацию о пользователе, включая пароли, данные банковских карт, историю веб-серфинга и другие личные данные.

Нарушение работы системы — зловреды могут замедлять работу компьютера, вызывать его зависанияили удаление критически важных файлов.

Использование ресурсов компьютера для атак — некоторые зловреды могут использовать зараженный компьютер для проведения кибератак на другие устройства (ботнет для проведения DDoS-атак, распространение спама).

Угрозы для бизнеса — заражение корпоративных систем может привести к утечке коммерческой тайны, остановке производственных процессов, ущербу репутации и финансовым потерям.

Шаг 1: Установите надежный антивирус

К счастью, со зловредами можно и нужно бороться — для этого существуют надежные средства защиты в виде антивирусного ПО. Установка эффективного антивируса — это первый и важный шаг на пути к безопасному использованию ПК или мобильного устройства.

Как выбрать антивирусное ПО?

Антивирусное ПО должно эффективно справляться с обнаружением и защитой от киберугроз. Выбирайте программы, которые регулярно обновляются и могут бороться с новыми типами зловредов и атак. Такие антивирусы используют разнообразные методы защиты, включая эвристический анализ, анализ поведения программ, базы данных вирусов.

ПО должно быть совместимо с вашей операционной системой. Например, антивирус, предназначенный для Windows, может не работать на Mac или Linux, и наоборот. Убедитесь, что выбранный антивирус подходит для вашего устройства и регулярно обновляется.

Обратите внимание на антивирусы с гибкими настройками, в которых можно регулировать частоту и интенсивность сканирования, чтобы не перегружать систему во время работы.

Многие современные антивирусы предлагают дополнительные функции, такие как файрвол, защита от фишинга, защита онлайн-банкинга.

Очень важно выбирать антивирус от надежного разработчика с хорошей репутацией на рынке. Компания Kaspersky производит качественное антивирусное ПО, которое предлагает комплексную защиту для популярных ОС.

Бесплатные vs платные решения — что выбрать?

Бесплатные антивирусы привлекают своей доступностью. Они обеспечивают базовый уровень защиты. Однако за видимой экономией могут скрываться компромиссы. Например, бесплатные версии антивирусов содержат рекламу, имеют ограниченную функциональность

Платные антивирусы предоставляют более широкий спектр возможностей. Они включают защиту в реальном времени, имеют продвинутые средства обнаружения вредоносного ПО, предлагают шифрование данных, могут включать менеджеры паролей, инструменты для защиты от фишинга.

Одним из примеров платного защитного решения является Kaspersky Premium. Антивирус предлагает высокую степень защиты, а также множество дополнительных функций, включая антифишинг, уведомление об утечках данных, защиту цифровой приватности.

Шаг 2: Регулярно обновляйте операционную систему и программы

Даже самые продвинутые ОС не защищены от уязвимостей. Именно поэтому регулярное обновление программ и ОС — это не просто рекомендация, а необходимость.

Почему важны обновления безопасности?

Хакеры непрерывно ищут новые уязвимости, чтобы получить доступ к системам пользователей. В ответ на это производители ПО регулярно выпускают обновления, устраняющие обнаруженные проблемы и добавляющие дополнительные уровни защиты. Без своевременного обновления устройства становятся уязвимыми для атак. Патчи выполняют функцию своеобразного «ремонта» системы, закрывая уязвимости, которые могут быть использованы злоумышленниками.

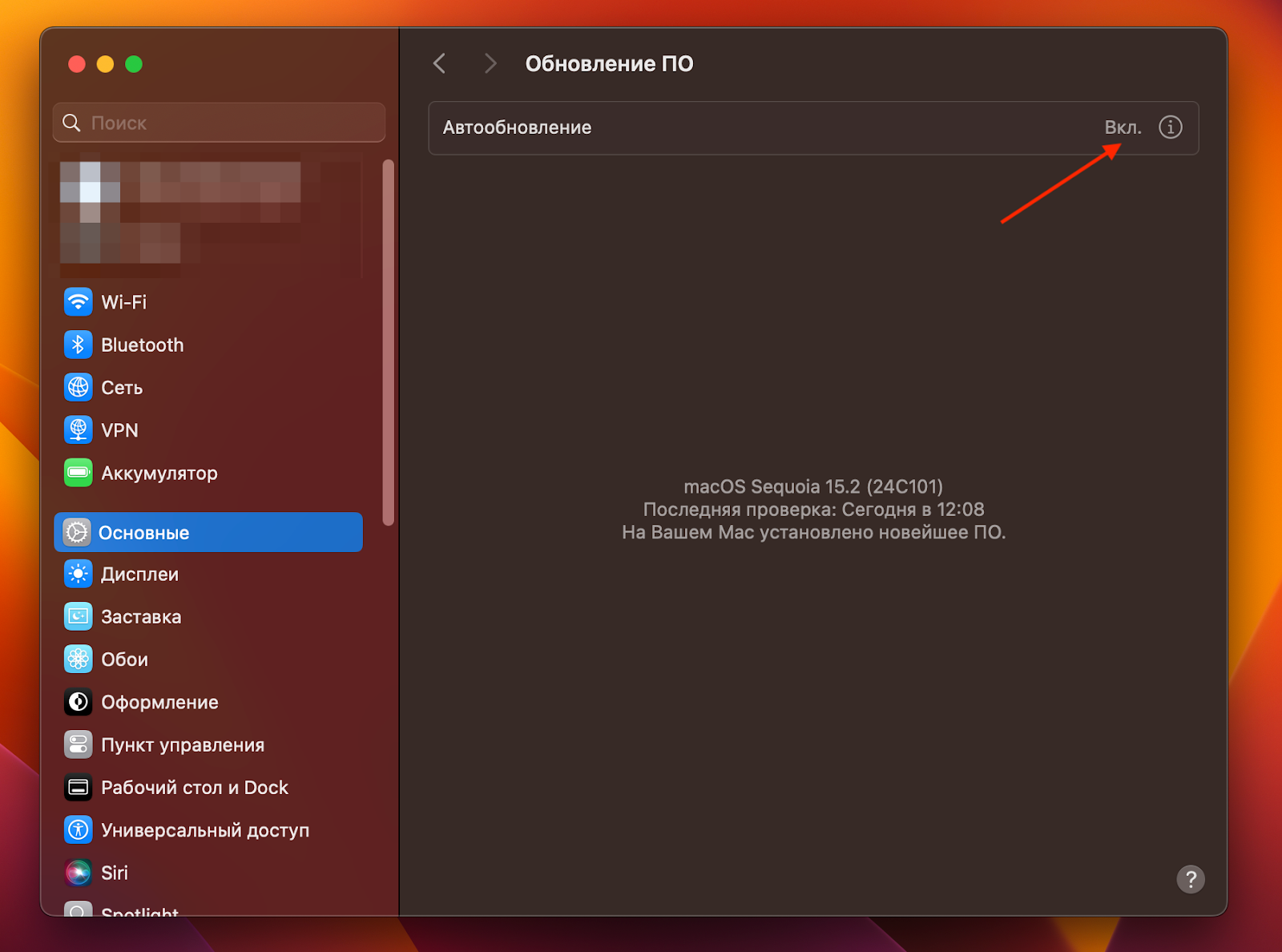

Автоматическое обновление: настройка для Windows и других ОС

Включение этой функции позволяет обеспечить бесперебойный процесс обновления. Например, в Windows настройка автоматических обновлений выполняется через «Центр обновления Windows», где можно выбрать автоматическую загрузку и установку исправлений. В macOS пользователи могут включить автоматические обновления через раздел «Обновления ПО» в системных настройках.

Настройка автоматического обновления освобождает пользователя от необходимости вручную следить за выходом новых патчей, что снижает вероятность пропуска критически важных исправлений.

Шаг 3: Используйте безопасные источники программного обеспечения

Даже самый надежный антивирус не способен полностью защитить систему, если пользователь скачивает приложения с небезопасных или ненадежных источников. Именно поэтому необходимо уделять внимание проверке сайтов, с которых происходит загрузка программ.

Как распознать подозрительные сайты?

Официальные сайты выглядят профессионально, с четкой навигацией и актуальной информацией. Подозрительные страницы часто имеют низкое качество оформления, множество всплывающей рекламы, а также грамматические ошибки.

Если ссылка на скачивание пришла по электронной почте или через мессенджеры от неизвестного отправителя, высока вероятность, что она ведет на вредоносный ресурс. Рекомендуется использовать только официальные магазины приложений, такие как Microsoft Store, Google Play,App Store, RuStore и т.д., где программы проходят обязательную проверку.

Наконец, избегайте предложений загрузить платное ПО бесплатно или получить взломанные версии программ.

Шаг 4: Настройте файрвол и параметры сетевой безопасности

Защита устройства в интернете невозможна без надлежащей настройки параметров сетевой безопасности. Файрвол не только предотвращает несанкционированный доступ к системе, но также защищает устройство от множества потенциальных угроз, связанных с вредоносным трафиком.

Что такое файрвол, как он работает?

Файрвол, или межсетевой экран — это программное или аппаратное решение, которое контролирует входящий/исходящий сетевой трафик. Его работа основана на заранее заданных правилах, которые определяют, какой трафик разрешен, а какой должен быть заблокирован.

Файрвол анализирует каждый пакет данных, проходящий через него, а также оценивает его безопасность. Например, он может блокировать попытки подключения с неизвестных адресов или предотвращать отправку данных из системы без разрешения пользователя. Таким образом, файрвол действует как своеобразный фильтр, защищая устройство от нежелательных вмешательств.

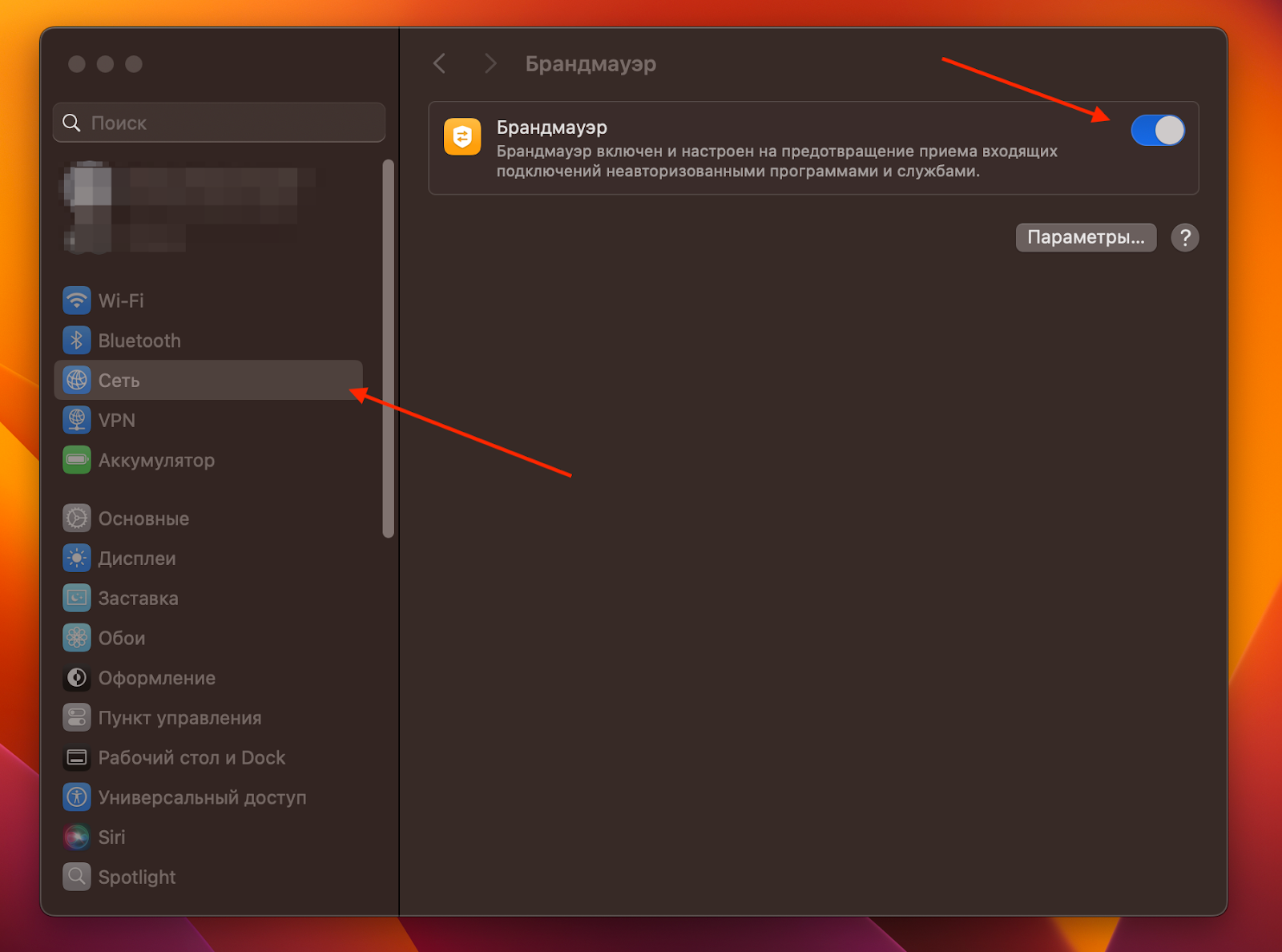

Пошаговая настройка файрвола на компьютере

Настройка фаервола на компьютере требует выполнения ряда действий. В операционной системе Windows, например, необходимо зайти в раздел настроек безопасности через «Панель управления». В этом разделе пользователь может включить файрвол, если он не активирован, и выбрать типы подключений, которые должны быть защищены. Также можно вручную задать правила для отдельных приложений, определяя, каким программам разрешен доступ к сети.

Для пользователей macOS настройка файрвола осуществляется через системные настройки в разделе «Сеть». Здесь можно активировать файрвол и настроить дополнительные параметры, такие как блокировка нежелательных подключений или управление доступом для конкретных приложений.

Шаг 5: Соблюдайте правила безопасного поведения в интернете

Интернет дает безграничные возможности для общения, работы и развлечений, но также таит в себе много угроз. Даже самый современный антивирус не может гарантировать полную защиту, если пользователь не соблюдает базовые правила безопасного поведения в сети.

Как распознать фишинговые атаки и вредоносные ссылки?

Одной из самых распространенных угроз являются фишинговые атаки и вредоносные ссылки. Фишинг представляет собой метод обмана, при котором злоумышленники пытаются выманить конфиденциальную информацию, например пароли, номера банковских карт или личные данные. Злоумышленники используют настойчивые просьбы перейти по ссылке, предложения крупных выигрышей или срочные уведомления якобы о проблемах с учетной записью. Вредоносные ссылки часто маскируются под URL-адреса популярных брендов. Чтобы распознать такие атаки, необходимо внимательно проверять URL, анализировать текст сообщений на наличие ошибок, а также избегать кликов по подозрительным ссылкам.

Основные правила работы с электронной почтой и браузерами

Электронная почта может стать точкой входа для злоумышленников: никогда не открывайте вложения от неизвестных отправителей. В работе с браузерами рекомендуется активировать защитные функции — блокировку всплывающих окон и предупреждения о небезопасных сайтах.

Шаг 6: Резервное копирование данных как мера предосторожности

Зловреды, сбои оборудования и кибератаки могут стать причиной потери данных. Резервное копирование позволяет не только сохранить важную информацию, но и минимизировать ущерб в случае непредвиденных ситуаций.

Почему важно делать резервные копии?

Данные, хранящиеся только на одном устройстве, всегда находятся под угрозой. Даже самые надежные гаджеты могут выйти из строя, а кибератаки способны заблокировать доступ к информации. Резервное копирование дает возможность восстановить утраченные файлы. Кроме того, оно помогает защитить данные от случайного удаления или повреждения.

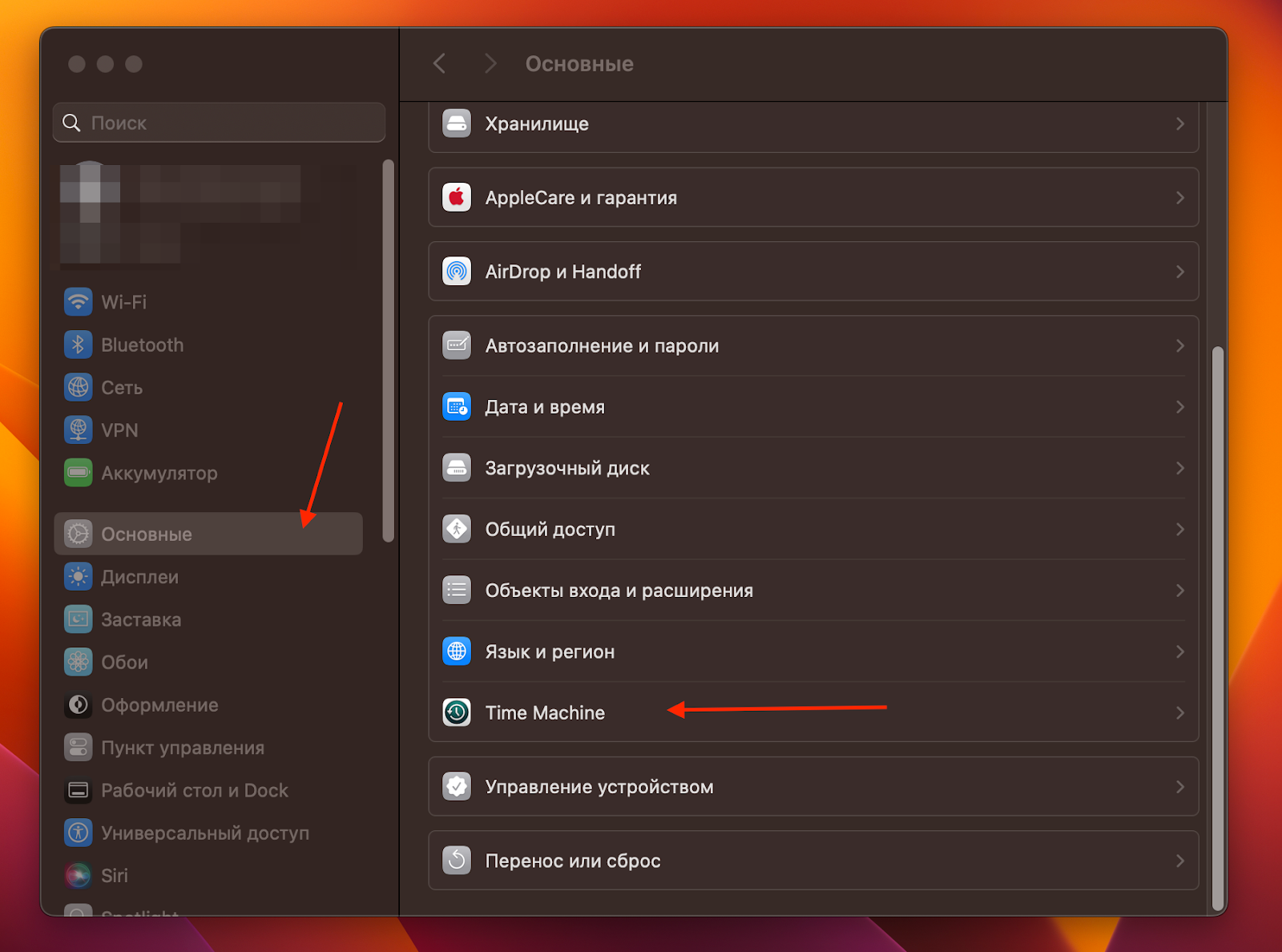

Как настроить автоматическое резервное копирование

Современные операционные системы предлагают встроенные инструменты для автоматического резервного копирования. В Windows функция «История файлов» позволяет выбрать папки для резервирования и указать внешнее хранилище, такое как жесткий диск или сетевое устройство. В macOS аналогичной функцией является Time Machine, которая автоматически сохраняет данные на подключенное устройство. В обоих случаях пользователю достаточно один раз настроить параметры, и копирование будет выполняться автоматически по заданному расписанию.

В качестве хранилища можно выбрать внешний жесткий диск, сетевой сервер или облако. Настройка резервного копирования требует минимальных усилий, но позволяет избежать множества потенциальных проблем.

Что делать, если компьютер уже заражен?

Если вы обнаружили признаки заражения: замедление работы устройства, появление нежелательных окон или подозрительных программ, необходимо срочно принять меры.

Шаги по очистке системы от зловредов

При обнаружении заражения отключите устройство от интернета. Это позволит предотвратить дальнейшее распространение вируса или утечку данных. После этого загрузите компьютер в безопасном режиме — он позволяет отключить автозапуск вредоносных программ, что облегчает их удаление.

Далее используйте надежный антивирус для сканирования и очистки системы. Kaspersky Premium предлагает эффективные инструменты для выявления и устранения вредоносного ПО. С помощью функции полного сканирования можно проверить все файлы на наличие угроз. После завершения сканирования программа предоставляет отчет с рекомендациями, позволяющими удалить вредоносные файлы или переместить их в карантин.

После удаления зловредов обновите операционную систему до последней версии, чтобы закрыть уязвимости, которые могли быть использованы злоумышленниками. Также желательно изменить пароли от учетных записей, особенно если есть подозрения на утечку данных.

Заключение

Защита компьютера от вредоносного ПО— это не разовое действие, а процесс. Установленный антивирус, регулярное обновление ПО, настройка файрвола и резервное копирование данных создают многоуровневую систему защиты, способную противостоять современным киберугрозам.